解析题

25分

案例一 据新闻报道,某单位的网络维护员张某将网线私自连接到单位内部专网,通过专网远程登录到该单位的某银行储蓄所营业员电脑,破解默认密码后以营业员身份登录系统,盗取该银行83.5万元。该储蓄所使用与...

案例一

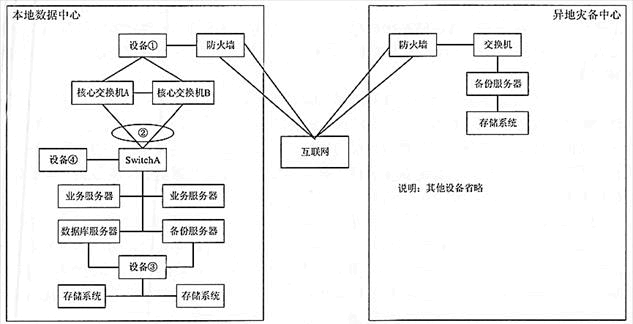

据新闻报道,某单位的网络维护员张某将网线私自连接到单位内部专网,通过专网远程登录到该单位的某银行储蓄所营业员电脑,破解默认密码后以营业员身份登录系统,盗取该银行83.5万元。该储蓄所使用与互联网物理隔离的专用网络,且通过防火墙设置层层防护,但最终还是被张某非法入侵,并造成财产损失。

案例二

据国内某网络安全厂商通报,我国的航空航天、科研机构、石油行业、大型互联网公司以及政府机构等多个单位受到多次不同程度的APT攻击,攻击来源均为国外几个著名的APT组织。比如某境外APT组织搭建钓鱼攻击平台,冒充“系统管理员”向某科研单位多名人员发送钓鱼邮件,邮件附件中包含伪造Office.PDF图标的PE文件或者含有恶意宏的Word文件,该单位小李打开钓鱼邮件附件后,其工作电脑被植入恶意程序,获取到小李个人邮箱账号和登录密码,导致其电子邮箱被秘密控制。之后,该APT组织定期远程登录小李的电子邮箱收取文件,并利用该邮箱向小李的同事、下级单位人员发送数百封木马钓鱼邮件,导致十余人下载点击了木马程序,相关人员计算机被控制,造成敏感信息被窃取。

【问题1】(4分)

安全运维管理为信息系统安全的重要组成部分,一般从环境管理、资产管理、设备维护管理、漏洞和风险管理、网络和系统安全管理、恶意代码管理、备份与恢复管理、安全事件处置、外包运维管理等方面进行规范管理。其中

1.规范机房出入管理,定期对配电、消防、空调等设施维护管理应属于(1)范围;

2.分析和鉴定安全事件发生的原因,收集证据,记录处理过程,总结经验教训应属于(2)范围;

3.制定重要设备和系统的配置和操作手册,按照不同的角色进行安全运维管理应属于(3)范围;

4.定期开展安全测评,形成安全测评报告,采取措施应对发现的安全问题应属于(4)管理范围。

【问题2】(8分)

请分析案例一中网络系统存在的安全隐患和问题。

【问题3】(8分)

请分析案例二,回答下列问题:

1.请简要说明APT攻击的特点。

2.请简要说明APT攻击的步骤。

【问题4】(5分)

结合上述案例,请简要说明从管理层面应如何加强网络安全防范。

据新闻报道,某单位的网络维护员张某将网线私自连接到单位内部专网,通过专网远程登录到该单位的某银行储蓄所营业员电脑,破解默认密码后以营业员身份登录系统,盗取该银行83.5万元。该储蓄所使用与互联网物理隔离的专用网络,且通过防火墙设置层层防护,但最终还是被张某非法入侵,并造成财产损失。

案例二

据国内某网络安全厂商通报,我国的航空航天、科研机构、石油行业、大型互联网公司以及政府机构等多个单位受到多次不同程度的APT攻击,攻击来源均为国外几个著名的APT组织。比如某境外APT组织搭建钓鱼攻击平台,冒充“系统管理员”向某科研单位多名人员发送钓鱼邮件,邮件附件中包含伪造Office.PDF图标的PE文件或者含有恶意宏的Word文件,该单位小李打开钓鱼邮件附件后,其工作电脑被植入恶意程序,获取到小李个人邮箱账号和登录密码,导致其电子邮箱被秘密控制。之后,该APT组织定期远程登录小李的电子邮箱收取文件,并利用该邮箱向小李的同事、下级单位人员发送数百封木马钓鱼邮件,导致十余人下载点击了木马程序,相关人员计算机被控制,造成敏感信息被窃取。

【问题1】(4分)

安全运维管理为信息系统安全的重要组成部分,一般从环境管理、资产管理、设备维护管理、漏洞和风险管理、网络和系统安全管理、恶意代码管理、备份与恢复管理、安全事件处置、外包运维管理等方面进行规范管理。其中

1.规范机房出入管理,定期对配电、消防、空调等设施维护管理应属于(1)范围;

2.分析和鉴定安全事件发生的原因,收集证据,记录处理过程,总结经验教训应属于(2)范围;

3.制定重要设备和系统的配置和操作手册,按照不同的角色进行安全运维管理应属于(3)范围;

4.定期开展安全测评,形成安全测评报告,采取措施应对发现的安全问题应属于(4)管理范围。

【问题2】(8分)

请分析案例一中网络系统存在的安全隐患和问题。

【问题3】(8分)

请分析案例二,回答下列问题:

1.请简要说明APT攻击的特点。

2.请简要说明APT攻击的步骤。

【问题4】(5分)

结合上述案例,请简要说明从管理层面应如何加强网络安全防范。

参考解析: 【问题1】(1)环境管理

(2)安全事件处置

(3)网络和系统安全管理

(4)漏洞和风险管理

【问题2】①缺少网络准入控制;

②没有设置远程登录和访问权限,限制非授权访问;

③没有按要求定期更换系统密码或设置复杂度高的密码;

④系统缺少双因子身份认证;

⑤安全管理落实不到位,员工安全意识差。

【问题3】1.APT攻击的特点如下:

①潜伏性,在用户网络环境中长久潜伏存在;

②持续性,持续不断地监控和获取敏感信息;

③威胁性大,有组织有预谋,成功率高,危害系数大,近年来频频发生针对我国政府机关和核心部门发起的有组织的APT攻击。

2.APT攻击的步骤如下:

①收集信息或扫描探测;

②恶意代码投送;

③利用漏洞;

④植入木马或植入恶意程序;

⑤命令与控制或远程控制;

⑥横向渗透并达成目标;

⑦清除痕迹或者删除恶意程序。

【问题4】①明确网络安全管理制度;

②明确网络安全主体责任;

③细化网络安全工作职责,责任到人;

④合理分配人员权限、最小权限和加强审计;

⑤加强网络安全意识和技能培训;

⑥强化网络安全执行监督。

百度扫一扫练题

百度扫一扫练题

关注千题库公众号

关注千题库公众号