解析题

30分

在客户服务器通信模型中,客户端需要每隔一定时间向服务器发送数据包,以确定服务器是否掉线,服务器也能以此判断客户端是否存活,这种每隔固定时间发一次的数据包也称为心跳包。心跳包的内容没有什么特别的规定,一...

在客户服务器通信模型中,客户端需要每隔一定时间向服务器发送数据包,以确定服务器是否掉线,服务器也能以此判断客户端是否存活,这种每隔固定时间发一次的数据包也称为心跳包。心跳包的内容没有什么特别的规定,一般都是很小的包。

某系统采用的请求和应答两种类型的心跳包格式如图4-1所示。

图4-1 协议包格式

心跳包类型占1个字节,主要是请求和响应两种类型;

心跳包数据长度字段占2个字节,表示后续数据或者负载的长度。

接收端收到该心跳包后的处理函数是process_heartbeat(),其中参数p指向心跳包的报文数据,s是对应客户端的socket网络通信套接字。

void process_heartbeat(unsigned char *p, SOCKET s)

{

unsigned short hbtype;

unsigned int payload;

hbtype=*p++; //心跳包类型

n2s(p, payload); //心跳包数据长度

pl=p; //pl指向心跳包数据

if(hbtype=HB_REQUEST){

unsigned char *buffer, *bp;

buffer=malloc(1+2+payload);

*bp++=HB_RESPONSE; //填充1 byte的心跳包类型

s2n(payload, bp); //填充2 bytes的数据长度

memcpy(bp,pl,payload);

/*将构造好的心跳响应包通过socket s返回客户端 */

r=write_bytes(s, buffer,3+payload);

}

}

【问题1】(4分)

(1)心跳包数据长度字段的最大取值是多少?

(2)心跳包中的数据长度字段给出的长度值是否必须和后续的数据字段的实际长度一致?

【问题2】(5分)

(1)上述接收代码存在什么样的安全漏洞?

(2)该漏洞的危害是什么?

【问题3】(2分)

模糊测试(Fuzzing)是一种非常重要的信息系统安全测评方法,它是一种基于缺陷注入的自动化测试技术。请问模糊测试属于黑盒测试还是白盒测试?其测试结果是否存在误报?

【问题4】(4分)

模糊测试技术能否测试出上述代码存在的安全漏洞?为什么?

某系统采用的请求和应答两种类型的心跳包格式如图4-1所示。

图4-1 协议包格式

心跳包类型占1个字节,主要是请求和响应两种类型;

心跳包数据长度字段占2个字节,表示后续数据或者负载的长度。

接收端收到该心跳包后的处理函数是process_heartbeat(),其中参数p指向心跳包的报文数据,s是对应客户端的socket网络通信套接字。

void process_heartbeat(unsigned char *p, SOCKET s)

{

unsigned short hbtype;

unsigned int payload;

hbtype=*p++; //心跳包类型

n2s(p, payload); //心跳包数据长度

pl=p; //pl指向心跳包数据

if(hbtype=HB_REQUEST){

unsigned char *buffer, *bp;

buffer=malloc(1+2+payload);

*bp++=HB_RESPONSE; //填充1 byte的心跳包类型

s2n(payload, bp); //填充2 bytes的数据长度

memcpy(bp,pl,payload);

/*将构造好的心跳响应包通过socket s返回客户端 */

r=write_bytes(s, buffer,3+payload);

}

}

【问题1】(4分)

(1)心跳包数据长度字段的最大取值是多少?

(2)心跳包中的数据长度字段给出的长度值是否必须和后续的数据字段的实际长度一致?

【问题2】(5分)

(1)上述接收代码存在什么样的安全漏洞?

(2)该漏洞的危害是什么?

【问题3】(2分)

模糊测试(Fuzzing)是一种非常重要的信息系统安全测评方法,它是一种基于缺陷注入的自动化测试技术。请问模糊测试属于黑盒测试还是白盒测试?其测试结果是否存在误报?

【问题4】(4分)

模糊测试技术能否测试出上述代码存在的安全漏洞?为什么?

参考解析: 【问题1】

(1)心跳包数据长度的最大取值为65535。

(2)必须是一致的。

【问题2】

存在溢出安全漏洞。

接收端处理代码在组装响应包时,心跳包数据长度字段(payload)采用的是客户端

发送的请求包中使用的长度字段,由于心跳包数据长度字段完全由客户端控制,当

payload大于实际心跳包数据的长度时,将导致越界访问接收端内存,从而泄露内存信

息。(2分)

造成的危害:在正常的情况下,response 报文中的data就是request报文中的data

数据,但是在异常情况下,payload 的长度远大于实际数据的长度,这样就会发生内存的

越界访问,但这种越界访问并不会直接导致程序异常,(因为这里直接memcpy后,服务

器端并没有使用copy后的数据,而只是简单的进行了回复报文的填充,如果服务端使用

了copy的数据也许就可能发现问题)这里使用了memcpy函数,该函数会直接根据长度

把内存中数据复制给另一个变量。这样就给恶意的程序留下了后门,当恶意程序给data

的长度变量赋值为65535时,就可以把内存中64KB的内存数据通过Response报文发送

给客户端,这样客户端程序就可以获取到一些敏感数据泄露。

【问题3】

属于黑盒测试;不存在误报。

【问题4】

不能。

因为不会产生异常,模糊测试器就无法监视到异常,从而无法检测到该漏洞。

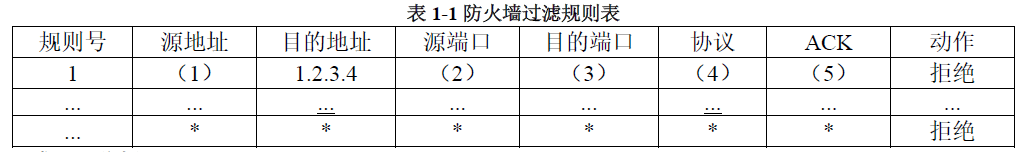

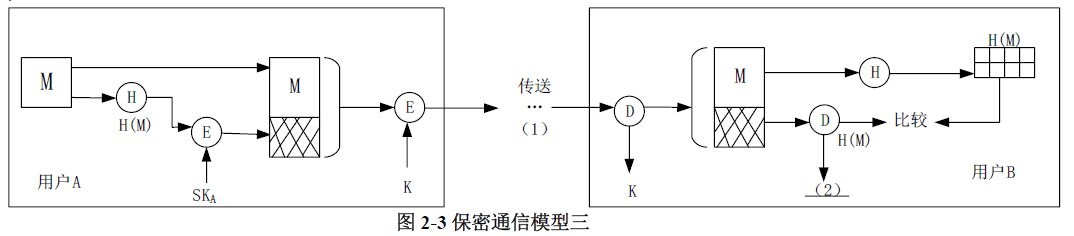

请问图2-3中(1),(2)分别应该填什么内容?

请问图2-3中(1),(2)分别应该填什么内容?

百度扫一扫练题

百度扫一扫练题

关注千题库公众号

关注千题库公众号